Zutrittsprotokollierung

Die Zutrittsprotokollierung erfasst, dokumentiert und speichert sämtliche Zutrittsereignisse in Gebäuden und Außenbereichen und ermöglicht so die lückenlose Nachvollziehbarkeit und die Kontrolle von Zutritten in Echtzeit.

Inhalt:

▶ Was bedeutet Zutrittsprotokollierung?

Unter Zutrittsprotokollierung versteht man die elektronische Dokumentation sämtlicher Zutrittsereignisse zu Gebäuden oder Bereichen. Jedes Zutrittsereignis (erfolgreich oder abgelehnt) wird erfasst und in einem Protokoll gespeichert. Diese Daten ermöglichen eine lückenlose Nachvollziehbarkeit, wer, wann und wo Zutritt erhalten oder verwehrt bekommen hat.

Zutrittsprotokollierung ist nicht mit der Zutrittsberechtigung oder Zutrittskontrolle gleichzusetzen. Die Zutrittsberechtigung definiert, wer berechtigt ist, bestimmte Bereiche zu betreten. Die Zutrittskontrolle steuert technisch, wer tatsächlich Zutritt erhält und dokumentiert alle Zutrittsversuche.

▶ Zweck & Nutzen

Eine sorgfältige Zutrittsprotokollierung erfüllt mehrere wichtige Funktionen und ist ein zentrales Element moderner Sicherheitskonzepte. Sie liefert nicht nur Transparenz über die Nutzung von Gebäuden und sensiblen Bereichen, sondern bietet auch handfeste Vorteile in puncto Sicherheit und Compliance.

Konkreter Nutzen professioneller Zutrittsprotokollierung

- : : Dokumentation von Zutrittsereignissen

- Ein digitales Zutrittsprotokoll erfasst jederzeit nachvollziehbar, wer, wann und wo Zutritt hatte. Diese Transparenz erhöht die Kontrollmöglichkeiten und sorgt für Klarheit, gerade in größeren Gebäuden oder bei hoher Fluktuation.

- : : Sicherheit und Transparenz im Gebäude

- Verantwortliche haben durch die Protokollierung jederzeit einen umfassenden Überblick über erfolgte Zugänge und Zutrittsversuche. Das erhöht die Sicherheit, weil Unregelmäßigkeiten sofort sichtbar werden.

- : : Nachverfolgbarkeit bei Vorfällen

- Sollte es zu Vorfällen wie Diebstahl, Sabotage, Datenklau oder unbefugtem Zutritt kommen, bieten Zutrittsprotokolle wertvolle Anhaltspunkte für Ermittlungen. Diese Daten ermöglichen eine schnelle Aufklärung und Prävention weiterer Vorfälle.

- : : Grundlage für Audits und Compliance-Prüfungen

- Protokollierte Zutrittsdaten bilden zudem die notwendige Basis für regelmäßige Audits und Compliance-Prüfungen, beispielsweise im Rahmen von Zertifizierungen nach ISO 27001. So belegen Unternehmen, dass sie Sicherheitsvorschriften einhalten.

▶ Inhalte des Zutrittsprotokolls

Zutrittsprotokolle erfassen standardisierte Daten, die typischerweise in elektronischer Form gespeichert werden. Der Umfang und die Detailtiefe der Daten richten sich dabei nach den Sicherheitsanforderungen und rechtlichen Rahmenbedingungen des jeweiligen Unternehmens oder der Einrichtung.

Ein typisches Zutrittsprotokoll enthält in der Praxis mindestens die folgenden Elemente:

- : : Benutzerkennung oder ID des Zutrittsmediums (Transponder, Karte, Smartphone-App)

: : Datum und exakter Zeitstempel jedes Zutrittsversuchs - : : Zugangsbereich, also Angabe der jeweiligen Tür, des Gebäudebereichs oder der Sicherheitszone

- : : Ergebnis des Zutrittsversuchs (Zutritt gewährt oder verweigert)

- : : Fehlermeldungen oder Warnhinweise bei unberechtigten oder ungewöhnlichen Zutrittsversuchen

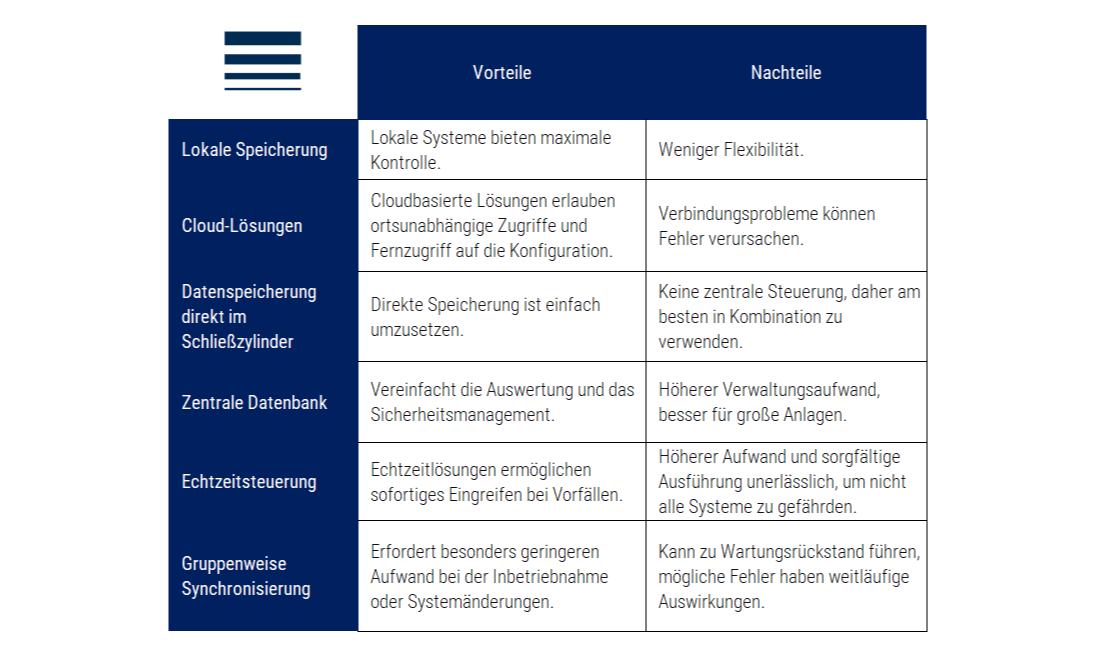

▶ Technische Umsetzung einer Zutrittsprotokollierung

Technisch gesehen erfolgt die Zutrittsprotokollierung in den meisten Fällen automatisiert über elektronische Zutrittssysteme. Hier stehen unterschiedliche Optionen zur Verfügung, die je nach Anforderungen des Gebäudes und des Sicherheitskonzepts gewählt werden:

Rechtliche Rahmenbedingungen (DE/EU)

Die Protokollierung von Zutritten unterliegt der Datenschutzgrundverordnung (DSGVO) und erfordert die Einhaltung wichtiger Grundregeln:

: : Zweckbindung: Daten dürfen nur zu klar definierten und vorher bekannt gegebenen Zwecken erhoben und verwendet werden.

: : Speicherfristen: Nach Ablauf gesetzlicher Fristen müssen protokollierte Daten konsequent gelöscht werden.

: : Informationspflicht: Beschäftigte und Besucher müssen aktiv darüber informiert werden, zu welchen Zwecken Zutrittsdaten gespeichert werden.

➔ Weiterführende Informationen zu Schließlösungen und Datenschutz finden Sie hier.

▶ Typische Einsatzbereiche und Beispiele

Die Zutrittsprotokollierung kommt in den verschiedensten Einrichtungen zum Einsatz. Die Bandbreite reicht dabei von Bürogebäuden über öffentliche Einrichtungen bis hin zu Industrieanlagen:

Bürogebäude

Nachweis von Arbeitszeiten, Anwesenheitskontrolle und Sicherheitsmanagement

Rechenzentren

Nachweis der Einhaltung höchster Sicherheitsstandards, z. B. ISO 27001

Schulen & öffentliche Verwaltung

Schutz von sensiblen Bereichen und Personen sowie Nachweis der Gebäudeabsicherung

Industrieanlagen

Zutrittskontrolle und Protokollierung für Maschinenräume, Produktionsbereiche und andere Sicherheitszonen

▶ Grenzen der Zutrittsprotokollierung

Trotz ihrer zahlreichen Vorteile ist es wichtig, die Grenzen einer Zutrittsprotokollierung zu kennen, um falsche Erwartungen zu vermeiden:

- : : Kein Ersatz für physische Sicherheitsmaßnahmen

- Eine Protokollierung allein ersetzt keine physischen Barrieren, Überwachungseinrichtungen oder guten Schlüsselschutz, sondern ergänzt diese lediglich.

- : : Risiko der „Scheinsicherheit“

- Werden protokollierte Daten nicht ausreichend ausgewertet oder ignoriert, entsteht eine trügerische Sicherheit. Regelmäßige Auswertungen und Kontrollen sind zwingend notwendig.

- : : Datenschutzrisiken

- Ohne ausreichende Schulungen und Sensibilisierung besteht die Gefahr, Datenschutzverstöße zu begehen. Verantwortliche müssen daher gut informiert und geschult sein.

▶ Erweiterte Funktionen

Moderne elektronische Schließanlagen gehen weit über einfache Protokollierung hinaus und bieten zahlreiche erweiterte Funktionen, die Unternehmen dabei unterstützen, ihre Sicherheitskonzepte effektiver umzusetzen:

Automatisierte Alarmmeldungen

Bei ungewöhnlichen Zutritten oder Zutrittsversuchen versenden moderne Systeme automatisch Alarmmeldungen, etwa per SMS oder Push-Benachrichtigung.

Integration mit Zeiterfassung oder Videoüberwachung

Durch Kombination mit Videoüberwachung erhalten Verantwortliche bei kritischen Ereignissen zusätzliches visuelles Material zur schnellen Auswertung.

Analytik und statistische Auswertung

Mithilfe moderner Analytik lassen sich Zutrittsdaten statistisch auswerten, um beispielsweise Zutrittshäufigkeiten oder kritische Bereiche zu identifizieren. Funktionen wie Heatmaps oder Verhaltenserkennung ermöglichen eine kontinuierliche Verbesserung der Sicherheitsstrategie.

Die Zutrittsprotokollierung ist ein unverzichtbares Werkzeug moderner Gebäudesicherheit. Ihr Mehrwert entsteht jedoch erst durch das Zusammenspiel aus technischer Umsetzung, rechtlicher Konformität und einem verantwortungsvollen Umgang mit den erhobenen Daten.

Mit der .ZK-Option im System 3060 bietet SimonsVoss – sofern vom Betreiber gewünscht – eine firmwareseitige Möglichkeit, Zutrittsereignisse in seinem Speicher zu protokollieren. Ist die Schließung vernetzt, können über das Eventmanagement Reaktionen auf Ereignisse zudem in Echtzeit erfolgen, z.B. durch das Versenden einer E-Mail bei unerlaubtem Zutrittsversuch.